Fortigate 5.4.X DNS Sorunu nasıl çözülür?

11 Ekim 2017

Herkese Merhaba,

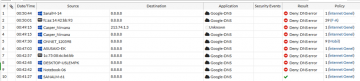

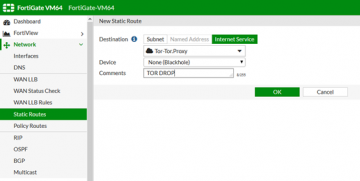

Fortios 5.4.1 ile gelen bir hatadan bahsedeyim. Bulunduğunuz ortamda internet yavaş şeklinde şikayetler alıyorsanız ve speedtest e girdiğiniz de Bant genişliğiniz kadar hız görebilirsiniz fakat speedtest yavaş geliyorsa yinede log lar alttaki gibi olacaktır.

Action kısmında Deny:DNS error…