Bir Bakışta Veri Sızıntısı Önleme (DLP)

Hassas verilerin, işlendiği ve geçtiği her türlü kanaldan kasten ya da yanlışlıkla dışarıya sızmasını önlemeye yönelik olarak geliştirilen ve son yıllarda bir trend haline gören DLP’yi (Data Loss/Leakage Prevention) yani “veri sızıntısı önleme” teknolojisini, salt ve tek başına kullanılan bir ürün olarak ele almak yerine, kullanıldığı yerlerde farklı iş kollarıyla işbirliği ve diğer güvenlik cihazlarıyla birlikte bütünleşik kullanımıyla anlamlı hale gelen bir bütüncül veri güvenliği yaklaşımı ve süreci olarak görmek daha isabetli olacaktır.

DLP NEDİR?

Güvenlik endüstrisindeki bakış farklılıklarına göre “veri sızıntısı önleme”, “veri kaybı önleme”, “veri kaçağı önleme”, “veri sızıntısı engelleme”, “veri kaybı engelleme” veya “veri kaçağı engelleme” olarak isimlendirilebilen DLP (Data Loss Prevention), hassas verilerin bir ağ içinde yetkisiz olarak kullanımı ile iletiminin izlemesi ve korumasını sağlayan bir veri güvenliği teknolojisidir.

DLP’deki VERİ TÜRLERİ

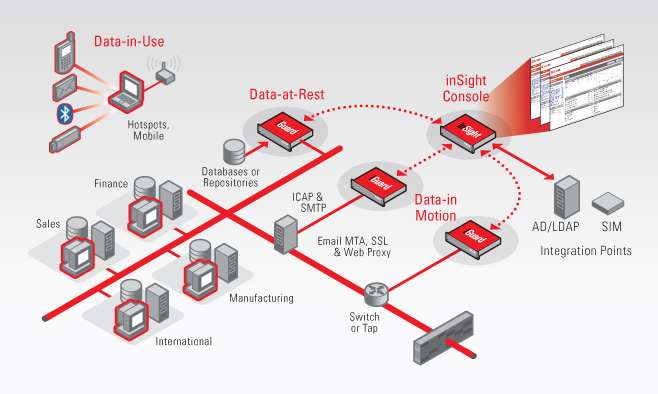

Bilgi güvenliğinde “veri güvenliği” kategorisinde değerlendirilen veri sızıntısı önleme teknolojisinin işi/amacı veriyi ömrü boyunca bulunduğu ağ içinde, depolama alanlarında ve son kullanıcı (uç) noktalarındakorumaktır. Bu doğrultuda DLP’de veri üç farklı şekilde ele alınır:

1.Hareket Halindeki Veri (Data in Motion):Ağ içinde hareket eden, yani eposta, anlık mesajlaşma, web ve P2P gibi iletim kanalları üzerinde sürekli hareket halinde olan veri türüdür.

2.Durağan Haldeki Veri (Data at Rest): Veri tabanları, dosya sistemleri ile diğer özel depolama birimlerindeki gerektiğinde sorgulanıp kullanılan hassas niteliğe sahip ve genelde ilk etapta korunması gerekli görülen veri türüdür.

3.Kullanım Halindeki Veri (Data in Use): Son kullanıcının sürekli olarak kullandığı ve işlediği türden olmakla birlikte hassas ve gizli verilerlebağlantısı olan aktif veri türüdür.

DLP teknolojilerinin (sistemlerinin) yukarıdaki veri türlerine göre ayrı tanımlama ve koruma yöntemleri bulunmaktadır. Koruma ve engelleme yöntemleri verinin yukarıda anlatılan kullanım şekillerine göre çeşitlilik gösterirken veriler yukarıdaki bir ya da birkaç tane sınıfa birden girdiği zaman farklı noktalarda farklı koruma tedbirlerine tabi tutulurlar.

DLP SİSTEM TİPLERİ

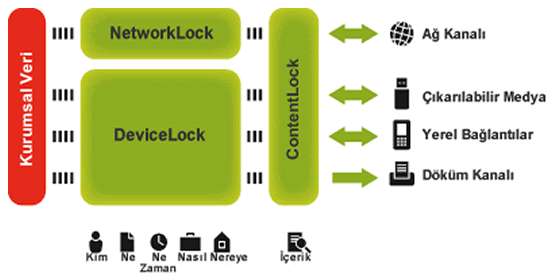

DLP sistemleri, Network (Ağ) DLP ve Host (Son Nokta) Tabanlı DLP olmak üzere iki genel kategoride değerlendirilmektedir. Günümüzde piyasadaki mevcut DLP sistemleri genelde her iki sistemi birden içeren pekiştirilmiş çözümler halinde sunulur.

1.Network (Ağ) DLP:Gateway tabanlı sistemler olarak da bilinen Network (Ağ) DLP sistemi, ağ trafiği üzerine bir donanım ve/veya yazılım olarak yerleşerek e-posta, anlık mesajlaşma, FTP ve HTTP(S) gibi hareket halindeki veri trafiğinde yetkisiz bilgi iletimini engeller. Network (Ağ) DLP ayrıca organizasyon ağında güvensiz ve uygun olmayan bir biçimde tutulup risk oluşturan durağan haldeki verileri de tarayabilmektedir.

2.Host (Son Nokta) Tabanlı DLP:

Endpoint sistemi olarak da bilinen Host (Son Nokta) Tabanlı DLP, son kullanıcı bilgisayarı ya da server (sunucu) üzerine küçük ajan yazılımlar (agent) tarzı uygulamaların yüklenmesi ve DLP politikalarının da bir merkezi sunucudan güncellenmesi yoluyla işletilen DLP sistemdir. Bu sistemde kullanıcılar izinsiz bir işlemde uyarılıp, oluşan olay merkezi sunucuda bir kayıt olarak tutulmaktadır. Bu sistemin getirdiği en büyük fayda, taşınabilir bilgisayarlar ile mobil cihazların organizasyon ağı dışında oldukları zamanlarda bile kontrolünün sağlanabiliyor olmasıdır.

DLP sistem çözümlerinin hepsi yukarıdaki yapıda çalışmasına rağmen verileri ve içerikleri tararken farklı metotlar kullanırlar.

DLP’de İçerik Analizi Yöntemleri

İlk çıkış amacı içeriden dışarıya doğru sızıntıları engellemek olan DLP sistemleri ağda ve uç noktalarda trafiği analiz edebilmek için derin paket analizi yöntemlerini kullanır. DLP, paketi ne kadar derin inceleyebilirse o kadar iyi tanımlama ve üzerindeki politikaya göre de engelleme yapar. DLP sistemleri bunun için belli başlı 8 yöntemkullanılır

DLP’de içerik analizi yöntemleri genel olarak şu şekillerde sınıflandırılabilir:

DÜZENLİ İFADELER VE ANLAMLI KURALLAR

Düzenli ifadeler (regular expressions) ile anlamlı kurallar her DLP sisteminde mevcut olan ortak ve neredeyse standart bir yöntemdir. Düzenli ifadeler ile belirli bir kalıpta tanımlı kurallara denk gelen kaçak içerikler tespit edilebilmektedir. Buna verilebilecek en belirgin örnekler olarak TC kimlik numaraları, kredi kartı numaraları, vergi numaraları ya da banka hesap numaraları gösterilebilir. Bu tip özel numaralar ya da metinsel ifadeler belli bir algoritmaya göre üretildiği için, algoritmanın kendisi düzenli bir ifade ve anlamlı kurala dönüştürüldüğünde, DLP sisteminin içinden geçen ve kuralla eşleşen bilgiler anında tespit edilebilmektedir. Bu yöntem hem fazla yanlış alarm (false positive) üretir hem de yapılandırılmamış (unstructured) içeriklerin tepEsinde yetersizdir.

TAM DOSYA EŞLEŞTİRMESİ

Tam dosya eşleştirme (exact file matching) yönteminde özellikle fikri mülkiyet niteliğindeki video, resim, proje ve çizim gibi özel formattaki dosyaların özetleri (hash) çıkarılarak, DLP tarafından tanımlanması sağlanır. Buradaki asıl amaç dosyanın içeriğinin taranması değildir. Özellikle büyük boyutlu dosyaların tespit edilmesinde çok işe yarayan bu yöntemde içeriğe tam olarak bakılmamakta, sadece ilgili özetin eşleşmesi beklenmektedir. Özeti alınan dosyalar tekrar düzenlendiğinde, DLP’nin tespit edebilmesi için yeniden özet alma işlemi yapılmak zorunda kalınır.

VERİ TABANI PARMAK İZİ

Tam veri eşleştirmesi (database fingerprinting) olarak da bilinen bu yöntemde hassas veya gizli nitelikte verilerin tutulduğu (kimlik no, hesap no, müşteri bilgi gibi) veri tabanlarının parmak izi çıkartılarak, taramada ilgili eşleştirme yakalandığında başarılı bir şekilde engelleme yapılır. Parmak izi taramada her bir verinin birebir eşleşmesi esastır. Veri tabanlarında parmak izi alınması işlemi ister canlı olarak istenirse de belli aralıklarda yapılabilir. Veri tabanları üzerinde canlı parmak izi alımları sistem performans sorunları doğurabilirken, pasif olarak belli periyotlarda alım gerçekleştirildiğinde de sürekli güncellenen veri tabanlarında parmak izi alınamayan veriler atlanılmış olur.

KISMİ BELGE EŞLEŞTİRMESİ

Bu yöntemde, korunan belgenin tam ya da kısmi eşleşmesi aranır. Bu yöntem, fikri mülkiyeti olan belgelerin tamamının ya da bir kısmının özellikle anlık mesajlaşma, internet teki forum ve yorum sayfaları ile sosyal ağların form alanlarına kopyalanıp yapıştırılmasının tespit edilmesine dayanır. Bu yöntemde önceden hassas ve gizli olarak belirlenen belgelerin ya tamamı ya da paragraf (cümle bazlı) olarak özetleri alınır. Ayrıca dilbilimsel analiz yoluyla kopyalanan cümlelerdeki ufak değişiklikler de tespit edilebilmektedir. Bu yöntemde çok miktarda içerik kullanılırsa performans sorunları yaşanabilir, ortak sözcük ve lazıf kalıpları yanlış alarmların sayısını artırabilir. Ama bu yöntem fikri mülkiyeti olan belgeler, program kaynak kodları ve belirli bir yapıda olmayan içeriklerin tespitinde başarılıdır.

İSTATİSTİKSEL ANALİZ

Bu yöntem Bayes analizi, makine öğrenme ve diğer istatistikî teknikleri kullanarak korunan içeriğe benzer olan içerik parçasındaki politikaları ihlal eden kısımları bulmaya dayanır. Spam engellemede kullanılan tekniklere benzeyen bu yöntem özellikle kısmi eşleştirmenin etkili olamadığı yapılandırılmamış içeriklerin tespitinde başarılıdır. Bu yöntem etkili olabilmek yani ‘öğrenebilmek’ için çok miktarda içeriğe ihtiyaç duyar.

ÖN TANIMLI KATEGORİLER

Ön tanımlı kategori, DLP ürünüyle birlikte gelen önceden oluşturulmuş ve PCI/DSS, COBIT, HIPAA ve ISO gibi belli başlı uluslar arası standartlara dayalı kategorilerden oluşan bir yöntemdir. Bu yöntem ülkelere ve coğrafyalara göre farklılıklara gösterir. Birçok organizasyon türü için kategori yöntemi oldukça yeterli olabilirken, bütün kaçaklar için güvenilebilecek yegâne yöntem değildir.

KAVRAMSAL VE LÜGAT EŞLEŞMESİ

Bu yöntem belirli sözlükler, kurallar ve diğer analizleri bir arada kullanarak belli bir fikirle eşleşen içerikleri korumak için kullanılır. Örneğin cinsel taciz, iş arama ya da endüstriyel casusluk gibi hareketlerin tespitinde başvurulan bir yöntemdir. Bu yöntemde politika ihlallerini bulmak için anahtar sözcük, kelime sayıları ve kullanım konumlarına bakılır. Bu yöntemin en büyük zorluğu basitçe ve tek başına oluşturulamamasıdır. Bu, DLP sisteminin sağlayıcısı ve ihtiyaçlar doğrultusunda birden çok iş kolunun ortak ve uzun süreli çalışması sonucu belli mantık çerçevesinde geliştirilebilecek bir yöntemdir. Kavramsal ve lügat eşleşmesi etkili bir yöntem olmakla beraber, karmaşıklığı ve kullanım şeklinden ötürü çok fazla “false positives” ve “false negatives” sonuçları üretebilir.

OCR BAZLI EŞLEŞME

Yukarıdaki 7 genel yöntemin dışında bir de faydalandığı teknoloji açısından dikkate değer olan ve resim/fotoğraf türündeki medyaların direkt içini taramayı sağlayan OCR (optik karakter tanımlama) bazlı eşleşme yöntemidir. Optik karakter tanıma ya da OCR, “taranmış kâğıt evrakları, PDF dosyaları veya dijital bir kamerayla çekilen resimler gibi değişik belge türlerini düzenlenebilir ve aranabilir verilere dönüştürmenize olanak sağlayan bir teknolojidir”OCR tabanlı eşleşme yöntemiise resim olarak kaydedilen dijital belgeler ya da tarayıcıdan resim olarak taranan belgelerin içindeki yazıların OCR ile tespit edilmesine dayanır. OCR yöntemi özellikle ağdaki tarayıcılardan sızan belgelerin tespitinde ve de bilgisayarda resim olarak kaydedilip dışarıya e-posta ya da web yoluyla çıkartılması olaylarında oldukça işe yarardır.

DLP’de içerik analizi olarak kullanılan bu 8 yöntem piyasadaki birçok DLP ürününde kullanılırken, bazıları bunların tamamını birden ya uygulamıyor ya da uygularken farklılıklar sergiliyorlar. Yine ürünlerin genelinde birden fazla analiz yöntemi zincirleme bir şekilde arka arkaya ya da iç içe kullanılarak daha etkin koruma gerçekleştirilebiliyor.

Veri Türlerine Göre DLP’de Koruma Yerleri

DLP’nin veri sınıflandırmasında olduğu gibi veri koruma seviyeleri ve ağ içindeki engelleme noktaları da farklılık gösterir. DLP’nin, kurulum konumuna göre nasıl çalıştığı ve hangi tür verileri koruduğu değişirken, aynı veri için birden çok koruma şekli de geçerli olabilir. Koruma noktaları üç farklı yapıda ele alınır.

Verinin korunması için nerede bulunduğuna göre farklı yöntemler uygulanabilir. Öncelikle verinin konumunun tespit edilmesi DLP’den etkin bir biçimde yararlanmanın ilk şartıdır. DLP’de koruma yerleri ağda, depolama alanında ve uç noktada olmak üzere üç farklı yerdedir diyebiliriz.

NETWORK İÇİ KORUMA

Ağ içinde sürekli hareket halinde olan verileri (data in motion) kontrol etmek ve korumak için organizasyonlar tarafından DLP sistemlerinin network tipleri tercih edilerek gateway (ağ geçidi) yakınına veya ağ içindeki ana düğüm noktalarına yerleştirilir. Buradaki amaç ağdaki tüm hareketliliği gözlem altında tutmaktır. Network tipi DLP’de ağı gözetleyen bir “network monitor” ile e-posta trafiğine özel olarak bir “e-posta entegrasyon bileşeni”yapısı tercih edilir. Pratikte her iki yapı bir merkezi yönetim sunucusu altında birleştirilirken, geniş organizasyonlarda her iki yapı ayrı bir şekilde kontrol edilmekte ve yönetilebilmektedir. Ayrıca bu yapıda kullanımda olan verileri (data in use) kontrol etmek için tercih edilen agent yazılımlarından da yararlanılır.

Network içi kurulum düzenlerinde trafiğe ya pasif bir şekilde gözetleme yoluyla ya da aktif bir şekilde engelleme yapılarak müdahale edilmektedir. DLP ürünleri kurulum tipine bağlı olarak “proxy (vekil)”, “köprü (bridge)” ya da “TCP düşürme/zehirleme (poisoning)” yapılarıyla çalıştırılır. Her üç yapının da organizasyon tipine, ağdaki yoğunluk yapısına ve kullanım şekline göre hem olumlu hem de olumsuz yönleri bulunmaktadır. Network içi kurulum yapıları şu şekillerde işlev görürler:

Proxy (Vekil):Proxy, üzerinden geçen trafiği sırasına göre düzenleyerek almış olduğu politikaya göre derinlemesine inceleyebilen bir protokol/uygulama bazlı çalışan sistemdir. Bu, DLP’de varsayılan olarak gelen mevcut bir yapı olarak kullanılabileceği gibi ağdaki çalışan Web Proxy sistemlerine entegre bir biçimde de kullanılabilir. DLP ürününün ağdaki mevcut proxy ile çalışabilmesi için, o proxy sunucunun ICAP protokolüne uyumlu olması gerekmektedir. Eğer değilse, DLP sistemine proxy işlevi de yüklenir. Bu yapıda genelde HTTP, HTTPS, FTP, anlık mesajlaşma gibi trafikler kontrol edilir. Eğer şifreli HTTPS trafiği de kontrol edilmek istenirse, DLP ürünün reverse SSL Proxy özelliğini desteklemesi gerekir. Ayrıca şifreli trafiğin analizi trafiğin yoğunluğuna bağlı olarak DLP ürününün çok güçlü donanımda olmasını da gerektirir. Özellikle HTTPS’li web e-posta ve sosyal ağ mesajlaşma sitelerindeki veri trafiğinin gözetlenebilmesi için DLP’de SSL denetlemesinin olması gerekmektedir. Vekil yapısında, e-posta trafiğinin ayrı bir cihaz üzerinden geçmesinin tercih edilmesi nedeniyle e-posta haberleşmesindeki yavaşlık problem olmazken, diğer trafiklerde DLP’den kaynaklı performans sorunlarından ötürü yavaşlık oluşabilir.

Köprü / Transparan (Bridge):Bu yapı her ne kadar kurulum açısından kolaylık sağlasa da, tüm trafiğin bir anda tutulamayarak kaçağa neden olabilmesi açısından pek tercih edilmez. Bu yapıda sadece DLP üzerinden geçen trafikte anlık anormallik varsa oturum düşürülerek sonlandırılır. Trafiğin arttığı durumlarda aradan kaçan sızıntıların olması kuvvetle muhtemel olacağı bir mimari olduğu için genelde kullanılmamaktadır.

TCP Zehirleme (Poisoning):Bu yapıda politikaları ihlal eden oturum TCP’nin yapısından gelen “TCP Reset” yöntemiyle düşürülmektedir. Bu yapı, proxy yapıda olduğu gibi trafiği kontrollü gönderemediği için, e-posta haberleşmesi gibi sunucuların bir kere gönderemediği (TCP reset aldığı için) mesajları arka arka tekrar denemesi nedeniyle başarısız olmaktadır. Bu yüzden köprü yapısıyla birlikte çok tercih edilmeyen kurulum türleri olarak bilinmektedirler.

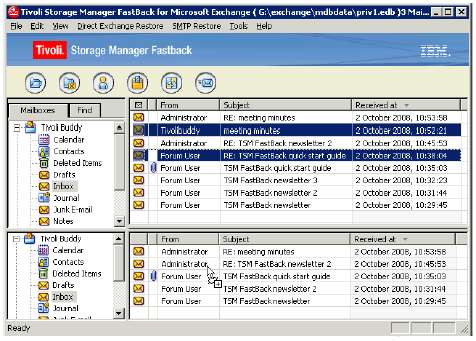

DEPOLAMA ALANI KORUMASI

Bu yöntem, veri tabanları ile depolama sistemlerindeki durağan haldeki verileri (data at rest) korumak için verilerin önceden çeşitli yollarla keşfedilmesine dayanan bir mantıkta çalışır. Verilerin içerik keşfi yoluyla önceden tespit edilip işaretlenerek sızdırılması durumlarında çeşitli aksiyonların alındığı durağan haldeki verilerin DLP korumasında:

1. SAN, NAS ve Exadata gibi depolama alanları,

2. email, dosya paylaşım ve belge yönetim sunucusu gibi uygulama sunucuları,

3. ve de son kullanıcıların iş istasyonları ile dizüstü bilgisayarlarındaki

yerleşik verilerin taranması bulunmaktadır. Depolama alanları ve sistemlerindeki verilerin içerik keşfi için kullanılan 3 temel yöntem vardır:

yerleşik verilerin taranması bulunmaktadır. Depolama alanları ve sistemlerindeki verilerin içerik keşfi için kullanılan 3 temel yöntem vardır:

1.Uzaktan Tarama:Merkezi bir sunucu tarafından depolama alanlarının uzaktan taranması yoluyla gerçekleşir. Uzaktan taramanın etkisi network bant genişliği ile hızına bağlı olarak değişir. İhlal politikalarının sürekli güncel tutulabilmesi için uzaktan taramanın da sık yapılması gerekmektedir.

2.Uygulama Entegrasyonu:Belge yönetimi, içerik yönetimi ve diğer depolama depoları ile direkt entegrasyon sağlayan bir ajan kullanarak yapılır. Bu yöntemde doğrudan sistem içinde politika uygulaması sağlanabiliyor.

3.Agent Tabanlı Tarama:Sunuculara kurulan küçük ajan yazılımlar yoluyla lokal tarama yapılmasına dayanır. Taramada network kaynakları yerine doğrudan ajanın kurulu olduğu sistemin lokal kaynakları kullanılmaktadır. Ajanlı taraması büyük boyutlu depolama sistemlerinin taranmasında oldukça etkilidir ve uzaktan taramadan daha hızlıdır. Ajan bazlı taramada bir de bellek yerleşimli agent taraması vardır. Bu yöntemde tam zamanlı çalışan bir ajan yerine taramayı yapıp, çalışmasını durdurarak işleyen bir yapı vardır. Bellek yerleşimli ajan taraması kaynakları daha az tüketir.

SON KULLANICI (UÇ NOKTA) KORUMASI

DLP ürünleri genelde en uygun maliyet açısından ve network çapında kapsama sağlamak adına ilk etapta network üzerinde kurulur. Fakat bütüncül veri güvenliğinde koruma alanının içine özellikle uç nokta kullanıcı sistemleri de girdiği için sadece ağ DLP ürünlerinin kullanımı güvenliğin önemli bir ayağını korumadan yoksun bırakmış olur. DLP’nin aslında en etkileşimli olduğu kullanımdaki veri (data in use) sınıfı kullanıcıların en çok kullandığı ve sızıntıların çok olabileceği verilerdir. Bu yüzden son kullanıcı veri güvenliğini sağlayan DLP ürünlerinin kurulması gerekmektedir. Endpoint DLP özellikli ürünler korumayı “agent” yani ajan tipi küçük yazılımlarla sağlar. Ajan yazılımlar sadece kurulu olduğu sistemi korumakla kalmaz, merkezi sunucudan kendisine yüklenen politikalar yoluyla verilerin network hareketliliğini de kontrol eder. Ajan yazılımların etkili olabilmesi için üzerine yüklenen politikaların sürekli güncel tutulması gerekir. Ajan yazılımların 4 farklı şekilde işleyen katmanı ve/veya özelliği bulunur:

* İçerik Tarama: Uç noktada depolanan içeriğin politika ihlallerine karşı taranmasıdır.

* Dosya Sistemi Koruması:Uç noktadaki içeriklerin yeniden keşfinden ziyade, herhangi bir ortama aktarılan verilerin taranmasında kullanılır. Özel içeriklerin USB ile harici depolama cihazlarına doğrudan ya da şifresiz olarak aktarılmasını engellemek için kullanılan bir koruma şeklidir.

* Ağ Koruması:Son kullanıcı cihazlarının ağ dışına çıkması durumunda ajan yazılımların üzerine son yüklü bulunan politikalara bağlı olarak network koruması görevini de sağlayan bir koruma şeklidir

* Grafiksel Kullanıcı Arayüzü (GUI) ve Kernel Koruması: “Print Screen” tuşu ile ekran görüntüsü alma, kes/kopyala/yapıştır, uygulama kısıtlamaları veya CD’ye yazma gibi daha genel kullanım şekillerine odaklanmış bir korumadır

Güvenlik Ürünleriyle DLP’nin Entegrasyonu

Güvenlik ürünleriyle DLP’nin entegrasyonu sayesinde ancak bütüncül bir veri güvenliğinden bahsedilebileceği gibi, birbirini tamamlayan ürünlerin bulunduğu bir güvenlik sisteminde ürünlerin karşılıklı olarak birbirlerini beslemesi sağlanarak bir ideal savunma düzenine ulaşmak hedeflenmelidir

DLP’nin diğer güvenlik ürünleriyle entegre bir biçimde kullanılması güvenliğin kapsama alanını genişleteceği gibi tüm güvenlik ürünleri üzerindeki genel yükü de önemli ölçüde azaltabilir. Herhangi bir güvenlik ürünü DLP’nin bazı görevlerini yapabiliyor olsa da, DLP’deki politikaların tümünü kapsamayabilir ya da tersine DLP’nin koruma fonksiyonunun engelleme için yeterli olmadığı durumlarda birbirini tamamlayarak koruma daha etkili gerçekleştirilebilir. Bu doğrultuda DLP’nin diğer güvenlik ürünleriyle entegrasyonu yine DLP’teki 3 farklı veri tipi ve organizasyonlardaki 3 farkı koruma alanında gerçekleştirilir.

HAREKETLİ VERİ İÇİN NETWORK İÇİ ENTEGRASYON

E-posta güvenlik ağ geçitlerine (gateway) entegrasyonda çok kullanılan DLP’nin, Web güvenliği geçitleri, UTM ve IPS/IDS cihazlarıyla birlikte kullanımı da mümkün olabiliyor.

IPS (Intrusion Detection and Prevention System):IP paketlerini derinlemesine parçalayıp analiz edebiliyor olmalarından ötürü DLP ürünleri için çok etkin bir platform olarak görünen saldırı tespit ve engelleme sistemleri aslında bu kapasitelerine rağmen DLP ile birlikte pek telaffuz edilmezler. Aktif oturumları bitirmede çok daha etkin bir cihaz olan IPS’in şimdi olmasa bile yakın bir gelecekte DLP konseptiyle birlikte sunulması ya da DLP politikalarının da uygulama platformu olarak öne çıkması muhtemel görünüyor.

Unified Threat Management:Güvenlik duvarı, saldırı tespit ve engelleme sistemleri ile web ve e-posta ağ geçitlerini konsolide bir biçimde içeren ve bütünleşik tehdit yönetimi olarak bilinen UTM’ler, DLP için birebir platformlar olarak gözükse de, birden çok güvenlik görevini üstüne yüklenmesi neticesinde hem performans sorunlarına neden olmakta hem de diğer güvenlik mekanizmaları başta olmak üzere DLP’de de yetersiz korumaya neden olabilmektedir. Bu yüzden UTM ile DLP’lerin birlikte kullanılması bütüncül veri güvenliğini sağlamada başarısızlığa neden oluyor

Web Security Gateway:DLP sistemlerinin en çok entegre edilebildiği ağ konumlarından ikincisi olan Web güvenliği ağ geçitleri, e-posta trafiğinden hariç olarak (genelde e-posta güvenliği ağ geçitleri üzerinden) internet ile ilgili olan neredeyse tüm trafiğin arasına girip inceleme özelliğine sahip cihazlardır. Ayrıca bazı web güvenliği ürünlerinde SSL inceleme özelliğinin de olması DLP’nin işini, şifreli web trafiğinin kontrolünde kolaylaştırır. Web sitelerini sınıflandırması ile protokol desteğinin yanında birçok web servisini de algılayabilmesinin sayesinde Web security gateway cihazları webmail (web e-posta servisleri), sosyal ağlar ve online forum alanları üzerinden veri sızdırılmasını DLP politikalarına bağlı olarak kolayca engelleyebilmektedir.

E-Posta Security Gateway cihazları:DLP cihazlarından çok önce ona benzeyen özellikleri olan e-posta güvenliği ağ geçitleri spam engelleme başta olmak üzere bir takım içerik filtreleme işlemlerini yapabiliyordu. DLP’nin çıkışıyla birlikte politika ve iş akışı işlemleri DLP’ye yüklenirken, politikaları uygulama ve aksiyon alma işlemleri görece daha güçlü olan e-posta güvenliği ağ geçitlerine yaptırılarak ağ üzerinde fazladan bir “hop noktası” oluşmaması sağlanabiliyor. Böylece e-posta yoluyla DLP politikalarını ihlal eden mesajlar dış dünyaya son çıkış noktasında engellenebiliyor

KULLANIMDAKİ VERİ İÇİN ENDPOINT ENTEGRASYONU

DLP’nin son kullanıcıya bakan taraftaki bazı özellikleri aslında NAC ya da kurumsal antivirüs gibi sistemlerde yıllardır kullanılan türde olan son nokta/kullanıcı koruma özellikleriydi. DLP ile birlikte gelişmiş bir takım özelliklerin de gelmesi ajan yazılımlar üzerinden son kullanıcı hareketlerini ciddi oranlarda kontrol altına alabilmeyi başardı. Örneğin DLP ile;

* SB ile harici disk kontrolleri,

* “Print Screen” ile ekran görüntüsü alınmasının engellenmesi,

* CD yazıcı ile hassas bilgilerin CD ortamına aktarılması,

* “Kes/kopyala/yapıştır” işlemleri,

* Spesifik dosya erişim kısıtları,

* Ağdaki ya da sadece bir lokal bilgisayara bağlı yazıcılara çıktı gönderilmesi,

* Şifreli ve/veya şifresiz dosya gönderiminin kontrol altında tutulması,

gibi koruma vektörünü oldukça genişleten özellikler geldi. DLP ajan yazılımların antivirüs ya da NAC (network access/admission control) ürünlerine nazaran daha hızlı ve efektif olması, son kullanıcı tarafındaki koruma işlevinin DLP’ye aktarılması sonucunu doğurdu. Ama DLP ile NAC ve antivirüs sistemlerinin entegrasyonunda statik koruma (USB, CD engeli gibi) işlevlerinin mevcut sistemlere aktarılıp, daha interaktif ve belli bir mantık gerektiren diğer eylemlerin kontrol altında tutulması işlevlerini ise DLP’ye yüklemek çok daha etkin bir güvenlik sağlayacaktır.

DURAĞAN HALDEKİ VERİ İÇİN DEPOLAMA SİSTEMİ İLE ENTEGRASYON

Veri tabanı hareketlerini gözetleme özelliği olan DAM (database activity monitoring) yani veri tabanı aktivite kontrolü sistemleri depolama alanlarındaki durağan haldeki veriler üzerindeki her türlü hareketi kontrol etmede özellikle büyük veri tabanlarında DLP’den daha güçlü olduklarından, entegrasyonda veri tabanı üzerinden yapılan sorgulamalarda DLP’nin sadece politikaları empoze etmesi ve aksiyon alma işlevini de DAM’a bırakması daha etkili olabiliyor. Yalnız verilerin depolama alanlarından çıkıp son kullanıcı istasyonunda kullanımı veya network içindeki hareketi esnasında daha önceden DLP içerik keşfi yöntemleri ile sağlanmış işaretli içeriklerin ya da özetlerinin kullanılmasının kontrolü DAM’ın görevi olmaktan çıkıp DLP’nin alanına girmektedir. Bu yüzden özellikle veri tabanları üzerindeki depolama güvenliğinin DAM’lar üzerinden, ağdaki veya son kullanıcı alanlarındaki veri tabanı verilerine ait güvenliğin ise DLP üzerinden sağlanması çok daha bütüncül bir güvenlik sağlayacaktır.

SIEM VE LOG YÖNETİM SİSTEMİ İLE KURUMSAL DRM ENTEGRASYONU

Yukarıda anlattığımız 3 farklı entegrasyon şekli DLP’deki veri tiplerine göre uyumludur. Bunların yanında diğer bazı bilgi, olay, log ve veri yönetimi araçlarının da DLP ile entegrasyonu söz konusudur. Bunlar daha çok gözlem ve korelasyon amaçlıdır ve DLP’nin olay kesinliğini arttırmaya dönük faydalar sağlar.

SIEM Entegresyonu:Kurumsal güvenlik olaylarını bir SIEM (güvenlik bilgi ve olay yönetimi) ürünü ile takip eden organizasyonlarda elde edilen loglar ile DLP loglarının korelasyona tabi tutularak yanlış alarm oranlarının düşürülmesi yoluyla DLP’nin daha etkili sonuçlar vermesi sağlanabilir.

Log Yönetimi Araçları Entegrasyonu:DLP’nin çok yoğun log üretmesi ve tutması nedeniyle log yönetimi araçlarının etkin bir biçimde kullanıldığı organizasyonlarda DLP’nin log tutma işlevi tümüyle log yönetimi araçlarına atanarak daha etkili bir DLP yönetimi sağlanabilir. Ayrıca log yönetimi araçlarının keskin alarm mekanizmaları da DLP’ye entegre edilebilir.

Kurumsal DRM Entegrasyonu:Dijital haklar yönetimi” olarak bilinen DRM’da organizasyonlarda kurumsal fikri mülkiyeti olan içerik ve dijital varlıkların lisanslanarak bir erişim kontrol sistemine tabi tutulması verinin bulunduğu yerden harekete geçmeye başlamadan ilk önce baştan DLP’nin kontrolüne girmesini sağlayabilir. Böylece DLP üzerinde erişim kontrol yükü DRM üzerinden sağlanmış olur.

Fingerprint Teknolojisi

Yazılımın veritabanı veya dosya sistemini tarayarak kendine özel bir algoritma çıkarması ve bul algoritma sonucunda verilerin tipik özelliklerinin anlaşılmasıdır. Bu tipik özellikler düzenli ifadeler ve yaklaşık düzenli ifadeler olarak gruplara ayrılmaktadır. Örneğin doküman içerisinde geçen bilimsel ifadelerin tespitidir.( şifre, formül, patent, banka hesap numaraları, TC kimlik numaraları ,barkod numaraları vb ). Çıkardığı sonuçlardan sonra uygulanacak politikalarda kendi veri tabanında bulunan şablonlar ile karşılaştırma yapması ve kuralları çalıştırmasıdır.

Veri Şifreleme

İşletim sistemi kurulu cihazların veri içeren diklerinin şifrelenmesi işlemidir. Böylece cihaz çalındığında bile içindeki veriler okunamayacaktır. Bu sistemde çözülmesi imkansız ya da çok uzun yıllar süren AES,3DES gibi kriptografik algoritmalar kullanılır.

Kurumlar Açısından Uygulanabilirlik

DLP uygulamaları hem maliyet açısından oldukça pahalı, hem de iş açısından kapsamlı bir çalışma gerektirmektedir.Şirketlerin kurumsallık düzeyleri, şirket yönetiminin bu konudaki kararlılığı ve yönetimsel desteği, şirket çalışanlarının bu konudaki bilinç ve eğitim düzeyleri, teknik personelin yetkinlikleri, bilgi sistemlerinin bütçe ve proje yönetimi bilgi güvenliğinin en temel noktalarıdır. Şirketlerin çalıştıkları alanlar ise başka bir unsurudur. Örneğin bir banka ile kimya şirketinin veri yapıları birbirlerinden farklı olabileceği gibi, çalışma alanı şirket dışına

yayılan lojistik, ilaç, depolama hizmet şirketleri vb. ise mobil uygulamalar için farklı politikalar belirlemek durumundadır.

DLP konusunda en önemli unsur ise “gizli veri” nedir sorununa cevap vermektir.

Öncelikle aşağıdaki sorulara cevap vermek gerekmektedir

* Gizli veri nedir?

* Gizli verileri kimler izin dahilinde kullanabilmelidir?

* Gizli veriler üzerinde nasıl çalışılmalıdır?

* Gerektiğinde veriler nasıl paylaşılmalıdır?

* Mobil cihaz kullanan personel hangi bilgilere erişebilmelidir?

* İstenmeyen bir durumda nasıl davranılmalıdır?

* Gizli veri paylaşımında onay mekanizması nasıl olmalıdır?

Hukuki Durum

Fikri haklar kaybı, kurum bünyesinden gizli bilgilerin kaçırılması ya da sızdırılması, özel ticari anlaşmalarının, kuruma ait tasarımların ve

patentli ürün bilgilerinin gizliliğini ihlal edilmesidir. Bu durum şirketler açısından itibar kaygısına da sebep olmaktadır.Kurumların yasal yönden kendilerini savunabilmeleri için ağ ve verileri üzerlerinde olan tüm hareketleri kanunlara belirtilen şekillerde kayıt altına almakla yükümlüdürler (5651 yasası )

Son Yıllardaki Büyük Veri Sızıntıları

Son 5-6 yılın en büyük veri sızıntılarından sadece bilinenleri incelendiğinde 1 milyardan fazla kullanıcı bilgisinin çalındığı görülebiliyor:

Adobe: 2013 Mart’ta içinde kredi kartı bilgileri, isimler ve şifrelerin bulunduğu 152 milyon müşteri bilgisi çaldırdı.

Shanghai Roadway D&B: 2012 Mart’ta firma içinde isimler, adresler ve mali bilgiler bulunan 150 milyon müşteri bilgisini yasadışı olarak alıp sattığı ortaya çıktı.

Bilinmeyen bir organizasyon: 2013 Haziran’da Kuzey Kore’li hackerlar 140 milyon kişinin sosyal güvenlik numarası ile e-posta adreslerini çaldı..

Heartland Ödeme Sistemleri: 2009 Haziran’da dünyanın 5. büyük kredi kartı işlemcisi 130 milyon kişinin kart bilgilerini kaybetmiş.

Target: 2013 Kasım ve Aralık’ta hackerlar 70 milyon müşteri bilgisi ile 40 milyon kredi kartı bilgisini çalmış. Uzmanlar zayiatın aslında görünenden çok daha büyük olduğunu ifade ettiler.

Facebook: 2008 Temmuz’da 80 milyon kullanıcının kullanıcı adını ve doğum tarihini yanlışlıkla aşığa saçtı.

Sony: 2011 Nisan’da 77 milyon müşteri bilgisini çaldırdı.

Pinterest: 2013 Ağustos’ta 70 milyon kullanıcının e-posta bilgisi site üzeriden açığa saçıldı.

Yahoo!: 2013 Mayıs’ta Japonya sitesinden 22 milyon kullanıcının e-posta kullanıcı bilgileri çalındı.

eBay: 2014’ün ortasında hacker’ların çalışanların hesap bilgilerini kullanarak 145 milyon müşterinin şifreleri, kullanıcı adları, e-posta adresleri, adresleri, telefon numaraları ve doğum tarihlerini ele geçirdiği ortaya çıktı.

Shanghai Roadway D&B Marketing: 2012’de içeriden bir köstebeğin 150 milyon kaydı çaldığı keşfedildi.

New York Taksi ve Limuzin Komisyonu: 2014’ün ortasında şirket bilgi isteme özgürlüğü kapsamındaki talebe cevap verirken yanlışlıkla 173 milyon müşterinin bilgisini afişe etti.

Heartland Ödeme Sistemleri: 2009’da ödeme sistemlerine bulaşan bir malware yüzünden 130 milyon müşterinin kart bilgileri çalındı.

Home Depot: 2014’ün 3. çeyreğinde şirket sistemine bulaşan bir malware yüzünden 56 milyon müşterinin kart bilgileri ile 53 milyon müşterinin de e-posta adresleri çalındı.

Kore Kredi Bürosu: 2014’ün başında şirketin bir IT çalışanının 104 milyon müşterinin bilgilerini bir USB diske atarak çaldığı söylendi.

JPMorgan Chase: 2014’ün 3. çeyreğinde yapılan bir siber saldırıda 83 milyon müşteri verisi çalındı.

Anthem Sigorta: 2015’in başında şirketin IT sistemlerine yapılan bir hedefli saldırıda 78.8 milyon müşteri verisi çalındı.

Ubisoft: Hacker’ler 2013’te şirketin Web sitesini kırarak 58 milyon kullanıcının bilgisini çaldı.

LivingSocial: 2013’te şirket sunucularına yapılan bie saldırı sonucu 50 milyon müşterinin bilgileri çalındı.

Evernote: 2013’te şirket ağına sızılması sonucu 50 milyon müşterinin bilgisi çalındı.

NSA: 2013 Haziran’da etkisi belki de gelmiş geçmiş en karmaşık olan veri sızıntısı olayı eski NSA çalışanı Edward Snowden’den vasıtasıyla gerçekleşti. Ortaya saçılan belgeler ülkeler arası ilişkileri etkileyecek boyutlara kadar dayandı. Hala ne kadarlık verinin sızdırıldığına dair net bir şey bilinmiyor. Bu sızıntılar sayesinde internet iletişimi ve e-posta haberleşmesinin aslında NSA ve GCHQ tarafından yıllardır gözlemlendiği ve internet altyapısının gizlilik ve güvenliğini sağlayan kriptoloji protokollerine arka kapılar bırakıldığı ortaya çıktı.